Que Son Los Mensajes Cifrados De Extremo A Extremo – Los mensajes cifrados de extremo a extremo son un elemento crucial en la comunicación digital actual, ya que garantizan la privacidad y seguridad de nuestras conversaciones en línea. En este artículo, exploraremos en profundidad el concepto, el funcionamiento, los beneficios, las limitaciones y la implementación técnica de los mensajes cifrados de extremo a extremo, brindando una comprensión integral de su importancia en el panorama digital.

Concepto y Funcionamiento de los Mensajes Cifrados de Extremo a Extremo

El cifrado de extremo a extremo (E2EE) es un método de cifrado que asegura que los mensajes sólo pueden ser leídos por el remitente y el destinatario previstos. Esto se logra mediante el cifrado del mensaje con una clave que sólo conocen el remitente y el destinatario.

Cuando se envía un mensaje cifrado de extremo a extremo, el dispositivo del remitente genera una clave de sesión aleatoria y cifra el mensaje con esta clave. La clave de sesión se envía al dispositivo del destinatario, que utiliza esta clave para descifrar el mensaje.

Aplicaciones que utilizan el cifrado de extremo a extremo

Existen numerosas aplicaciones que utilizan el cifrado de extremo a extremo, entre ellas:

- Signal

- Telegram

- iMessage

- Google Allo

Beneficios y Limitaciones de los Mensajes Cifrados de Extremo a Extremo

El cifrado de extremo a extremo ofrece importantes beneficios para la privacidad y la seguridad, pero también presenta algunas limitaciones.

Beneficios

*

-*Privacidad mejorada

Los mensajes están protegidos de miradas indiscretas, incluidos los proveedores de servicios de Internet y los propios desarrolladores de la plataforma de mensajería.

-

-*Seguridad mejorada

Existen métodos para recuperar mensajes borrados en aplicaciones de mensajería como WhatsApp y Messenger. Para WhatsApp, puedes utilizar aplicaciones de terceros que escanean notificaciones y almacenan mensajes eliminados. También puedes consultar el archivo de chat de WhatsApp en caso de que los mensajes se hayan guardado allí.

Por otro lado, para Messenger, existen herramientas de recuperación de datos que permiten escanear el dispositivo en busca de mensajes borrados. También puedes recuperar mensajes borrados de Messenger mediante el uso de copias de seguridad automáticas.

Los datos cifrados son casi imposibles de descifrar sin la clave correspondiente, lo que reduce el riesgo de interceptación y acceso no autorizado.

-*Protección contra la vigilancia

El cifrado de extremo a extremo dificulta que los gobiernos y las agencias de aplicación de la ley accedan a las comunicaciones privadas.

Limitaciones, Que Son Los Mensajes Cifrados De Extremo A Extremo

*

-*Recuperación de mensajes perdida

Si pierde la clave de cifrado, los mensajes cifrados no se pueden recuperar.

-

-*Complejidad técnica

El cifrado de extremo a extremo puede ser técnicamente complejo de implementar y mantener.

-*Inconvenientes para las fuerzas del orden

El cifrado de extremo a extremo puede dificultar las investigaciones penales al limitar el acceso a las comunicaciones de los sospechosos.

Inconvenientes para las fuerzas del orden

El cifrado de extremo a extremo plantea preocupaciones para las fuerzas del orden, ya que dificulta la interceptación y el acceso a las comunicaciones de los sospechosos. Esto puede obstaculizar las investigaciones penales y comprometer la seguridad pública. Sin embargo, es importante sopesar estos inconvenientes con los beneficios de privacidad y seguridad que ofrece el cifrado de extremo a extremo.

Implementación Técnica de los Mensajes Cifrados de Extremo a Extremo

Los mensajes cifrados de extremo a extremo se implementan utilizando una combinación de protocolos y algoritmos criptográficos. Estos protocolos y algoritmos garantizan que solo el remitente y el destinatario pretendidos puedan leer los mensajes, incluso si son interceptados por un tercero.

Protocolos de Intercambio de Claves

Los protocolos de intercambio de claves son responsables de establecer un canal seguro para que el remitente y el destinatario intercambien claves criptográficas. Estos protocolos garantizan que las claves intercambiadas sean auténticas y que no hayan sido interceptadas o modificadas por un tercero.

- Protocolo Diffie-Hellman:Permite que dos partes intercambien claves de forma segura a través de un canal no seguro.

- Protocolo RSA:Utiliza claves públicas y privadas para el intercambio seguro de claves.

Algoritmos de Cifrado

Los algoritmos de cifrado se utilizan para cifrar y descifrar los mensajes. Estos algoritmos convierten el texto sin formato en texto cifrado y viceversa. Existen varios algoritmos de cifrado que se pueden utilizar, cada uno con sus propias fortalezas y debilidades.

El análisis de mensajes borrados en plataformas de mensajería se ha convertido en un tema de investigación relevante en la era digital. Existen diversas técnicas para recuperar y descifrar estos mensajes, como las presentadas en Como Saber Que Decian Los Mensajes Borrados De Whatsapp . Además, plataformas como Messenger también ofrecen métodos para recuperar mensajes eliminados, como se detalla en Como Puedo Recuperar Los Mensajes Borrados De Messenger .

- Cifrado AES:Un algoritmo de cifrado simétrico ampliamente utilizado que es conocido por su seguridad y eficiencia.

- Cifrado RSA:Un algoritmo de cifrado asimétrico que utiliza claves públicas y privadas para el cifrado y descifrado.

Claves Públicas y Privadas

Las claves públicas y privadas son un par de claves criptográficas que se utilizan en el cifrado de extremo a extremo. La clave pública se utiliza para cifrar los mensajes, mientras que la clave privada se utiliza para descifrarlos.

- Clave pública:Una clave que se puede compartir públicamente y se utiliza para cifrar mensajes.

- Clave privada:Una clave que se mantiene en secreto y se utiliza para descifrar mensajes.

Flujo de Datos

El siguiente diagrama ilustra el flujo de datos en un sistema de mensajería cifrado de extremo a extremo:

Diagrama del Flujo de Datos en un Sistema de Mensajería Cifrado de Extremo a Extremo

El remitente cifra el mensaje utilizando la clave pública del destinatario. El mensaje cifrado se envía a través de la red. El destinatario descifra el mensaje utilizando su clave privada. Solo el destinatario puede descifrar el mensaje porque solo ellos tienen la clave privada correspondiente.

Retos y Tendencias en los Mensajes Cifrados de Extremo a Extremo

Los mensajes cifrados de extremo a extremo enfrentan varios retos actuales y futuros. Uno de los retos principales es la creciente potencia de la computación, que podría comprometer los algoritmos de cifrado actuales. Otro reto es el aumento de las regulaciones gubernamentales, que podrían obligar a las empresas a debilitar o eliminar el cifrado de extremo a extremo.

Tendencias Emergentes

Para abordar estos retos, están surgiendo varias tendencias en el campo del cifrado de extremo a extremo. Una tendencia es el uso de la computación cuántica, que podría proporcionar nuevas formas de romper los algoritmos de cifrado actuales. Otra tendencia es el cifrado homomórfico, que permite realizar operaciones matemáticas sobre datos cifrados sin descifrarlos primero.

Impacto Potencial

Estas tendencias emergentes podrían tener un impacto significativo en la seguridad y la privacidad de los mensajes cifrados de extremo a extremo. La computación cuántica podría comprometer los algoritmos de cifrado actuales, lo que debilitaría la seguridad de los mensajes cifrados de extremo a extremo.

Por otro lado, el cifrado homomórfico podría mejorar la seguridad y la privacidad al permitir que las operaciones matemáticas se realicen sobre datos cifrados, lo que reduce el riesgo de que los datos sean interceptados y descifrados.

Casos Prácticos y Ejemplos del Mundo Real

El cifrado de extremo a extremo se ha utilizado con éxito en diversas aplicaciones y contextos del mundo real. A continuación se presentan algunos ejemplos:

Signal

Signal es una aplicación de mensajería de código abierto que implementa el cifrado de extremo a extremo de forma predeterminada. Ha sido ampliamente adoptada por activistas, periodistas y otros grupos que requieren comunicaciones seguras.

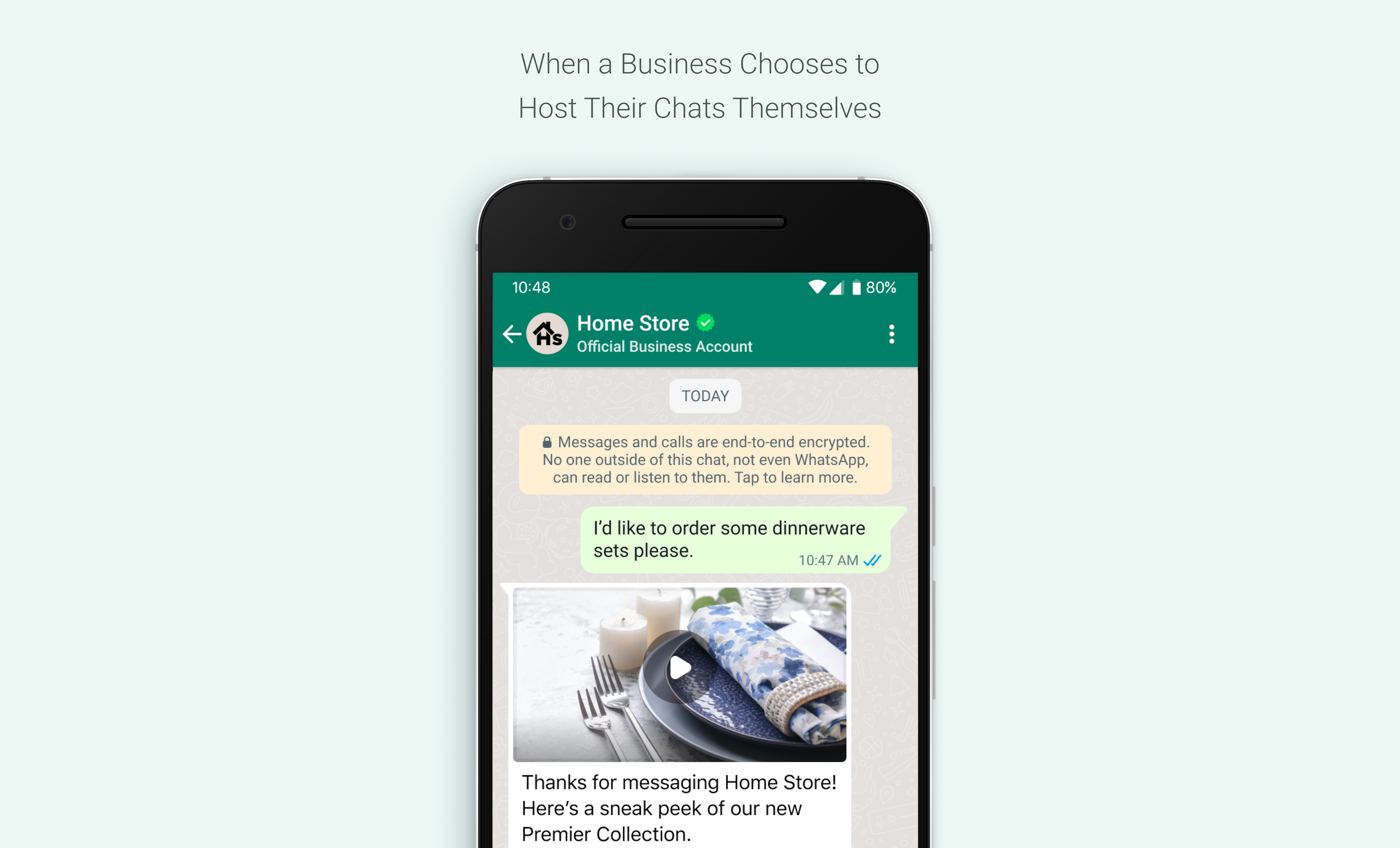

WhatsApp, una de las aplicaciones de mensajería más populares del mundo, implementó el cifrado de extremo a extremo en 2016. Esto ha mejorado significativamente la privacidad de sus usuarios, ya que sus mensajes y llamadas ahora están protegidos contra el acceso no autorizado.

Beneficios de la implementación

Implementar el cifrado de extremo a extremo ofrece varios beneficios, que incluyen:

-

-*Privacidad mejorada

Protege las comunicaciones de miradas indiscretas, incluidos los proveedores de servicios y los gobiernos.

-*Integridad del mensaje

Garantiza que los mensajes no sean alterados o interceptados durante la transmisión.

-*Autenticación

Permite a los usuarios verificar la identidad de las personas con las que se están comunicando.

Desafíos de la implementación

Si bien el cifrado de extremo a extremo ofrece importantes beneficios de seguridad, también presenta algunos desafíos:

-

-*Dificultad de uso

Las aplicaciones de cifrado de extremo a extremo pueden ser más difíciles de usar que las aplicaciones de mensajería tradicionales, lo que puede disuadir a algunos usuarios de adoptarlas.

-*Falta de interoperabilidad

Las diferentes aplicaciones de mensajería cifrada de extremo a extremo utilizan diferentes protocolos, lo que dificulta la comunicación entre usuarios de diferentes plataformas.

-*Preocupaciones legales

En algunos países, el cifrado de extremo a extremo ha suscitado preocupaciones legales, ya que puede dificultar que las fuerzas del orden accedan a las comunicaciones de los delincuentes.

Comparación de aplicaciones

La siguiente tabla compara las características y funcionalidades de diferentes aplicaciones de mensajería cifrada de extremo a extremo:| Aplicación | Protocolo de cifrado | Código abierto | Mensajes grupales | Llamadas de voz y vídeo ||—|—|—|—|—|| Signal | Protocolo de señal | Sí | Sí | Sí || WhatsApp | Protocolo Signal | No | Sí | Sí || Telegram | MTProto | No | Sí | Sí || Wickr Me | ECDH-256 | Sí | Sí | Sí || Threema | OTR | Sí | Sí | No |

Los mensajes cifrados de extremo a extremo han revolucionado la comunicación digital, brindando a los usuarios la tranquilidad de que sus conversaciones permanecen privadas y seguras. A medida que la tecnología continúa avanzando, podemos esperar innovaciones y mejoras adicionales en el campo del cifrado, lo que garantiza que nuestra comunicación siga siendo protegida y nuestra privacidad esté salvaguardada en la era digital.

FAQ: Que Son Los Mensajes Cifrados De Extremo A Extremo

¿Cómo funciona el cifrado de extremo a extremo?

El cifrado de extremo a extremo implica el uso de claves públicas y privadas para encriptar y desencriptar mensajes. El remitente encripta el mensaje utilizando la clave pública del destinatario, que solo puede ser desencriptada utilizando la clave privada del destinatario.

¿Cuáles son los beneficios del cifrado de extremo a extremo?

El cifrado de extremo a extremo ofrece privacidad, seguridad y protección contra el acceso no autorizado a las comunicaciones, garantizando que solo el remitente y el destinatario pretendidos puedan leer los mensajes.

¿Existen limitaciones en el cifrado de extremo a extremo?

Una limitación es la dificultad para recuperar mensajes perdidos si se pierde la clave privada. Además, los organismos encargados de hacer cumplir la ley pueden enfrentar desafíos para acceder a mensajes cifrados en investigaciones criminales.